Kritisk designmiss i Anthropics MCP utsätter 200 000 servrar för risk

En potentiellt allvarlig designmiss i Anthropics Model Context Protocol (MCP) har lett till att så många som 200 000 servrar kan vara sårbara för att tas över helt och hållet, enligt säkerhetsforskare. Problemet ligger i hur MCP hanterar STDIO, vilket kan leda till att obehöriga kommandon körs på servrarna.

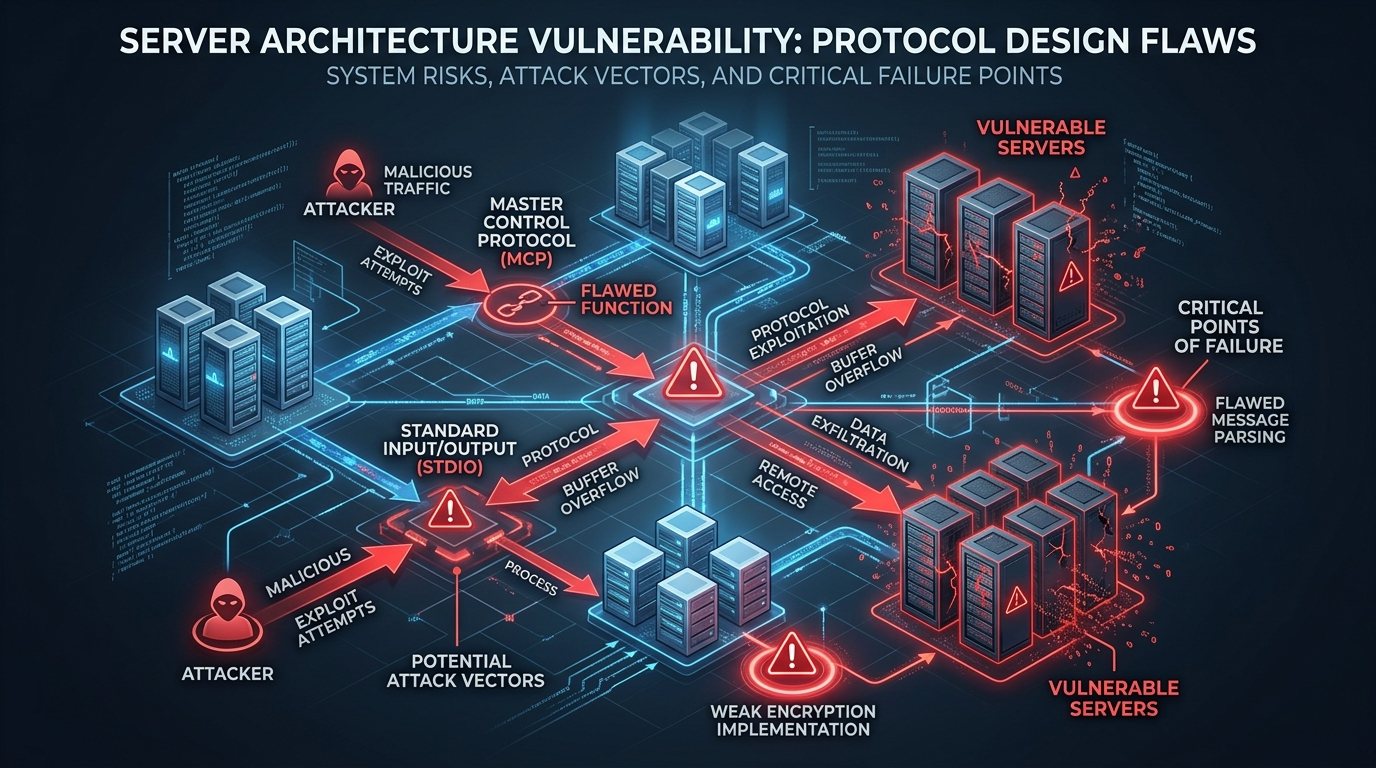

AI-genererad bild

En ny rapport från säkerhetsforskarna hos Ox Research har väckt oro inom teknikvärlden. En designmiss i Anthropics Model Context Protocol (MCP) kan öppna dörren för obehöriga att ta över servrar, och forskarna menar att så många som 200 000 maskiner kan vara i riskzonen. MCP är ett öppet källkodsprotokoll utvecklat av Anthropic, som används av AI-applikationer och agenter för att kommunicera med externa data och system. Problemet är att detta protokoll, i sin nuvarande implementation, har en sårbarhet som kan utnyttjas genom att köra osäkra kommandon via STDIO.

MCP är utformat för att fungera över flera programmeringsspråk, inklusive Python, TypeScript, Java och Rust. Det är just denna flexibilitet som bidrar till problemet. MCP använder STDIO (standard input/output) för att starta en underprocess, vilket i teorin låter en AI-applikation kommunicera effektivt med omvärlden. Men i praktiken visar det sig att denna mekanism också tillåter att vilka operativsystemskommandon som helst kan köras, om de lyckas skapa en STDIO-server.

Forskarna identifierade fyra olika typer av sårbarheter, däribland möjligheten till obehörig och auktoriserad injektion av kommandon. Detta innebär att en angripare kan köra godtyckliga kommandon på servern utan att behöva autentisera sig, vilket i värsta fall kan leda till att hela systemet komprometteras. Särskilt utsatta är AI-ramverk med publika användargränssnitt.

Trots flera försök från Ox Research att få Anthropic att erkänna och åtgärda problemet, har företaget inte gjort några grundläggande förändringar i MCP:s arkitektur. Enligt forskarna har Anthropic valt att betrakta beteendet som 'förväntat' och har istället utfärdat en uppdaterad säkerhetspolicy som föreslår att MCP-adaptrar, särskilt STDIO, bör användas med försiktighet.

Detta har lett till kritik från forskarteamet som menar att det krävs en rotpatch för att minska risken över flera mjukvarupaket som sammanlagt har laddats ner mer än 150 miljoner gånger. De påpekar att en sådan åtgärd inte bara skulle skydda de direkta användarna av MCP utan också miljontals användare av nedströms applikationer.

För nordiska företag och utvecklare som använder MCP i sina AI-lösningar är detta en viktig påminnelse om behovet av robusta säkerhetsrutiner och noggrann granskning av tredjepartsverktyg. Det understryker också nödvändigheten av att säkerhetshålen åtgärdas proaktivt innan de exploateras av illvilliga aktörer.

I en tid när AI-teknik blir alltmer integrerad i affärsprocesser och dagligt liv, är det avgörande att leverantörer tar ansvar för säkerheten hos de plattformar och protokoll som ligger till grund för dessa teknologier. Det återstår att se om Anthropic kommer att ändra sin ståndpunkt eller om en extern lösning på problemet måste utvecklas av communityn.

// Källor och vidare läsning

Artikeln baseras på följande publika källor. Vi rekommenderar att du följer länkarna för att läsa originalrapporteringen och primärkällor.

Linus Kärna

Linus Kärna

// Kommentarer (0)