Matematiken bakom hash-kollisioner: Säkerhetens födelsedagsproblem

Födelsedagsproblemet har djupgående implikationer för digital säkerhet. Genom att förstå sannolikheten för kollisioner kan vi förbättra säkerheten i kryptografiska system.

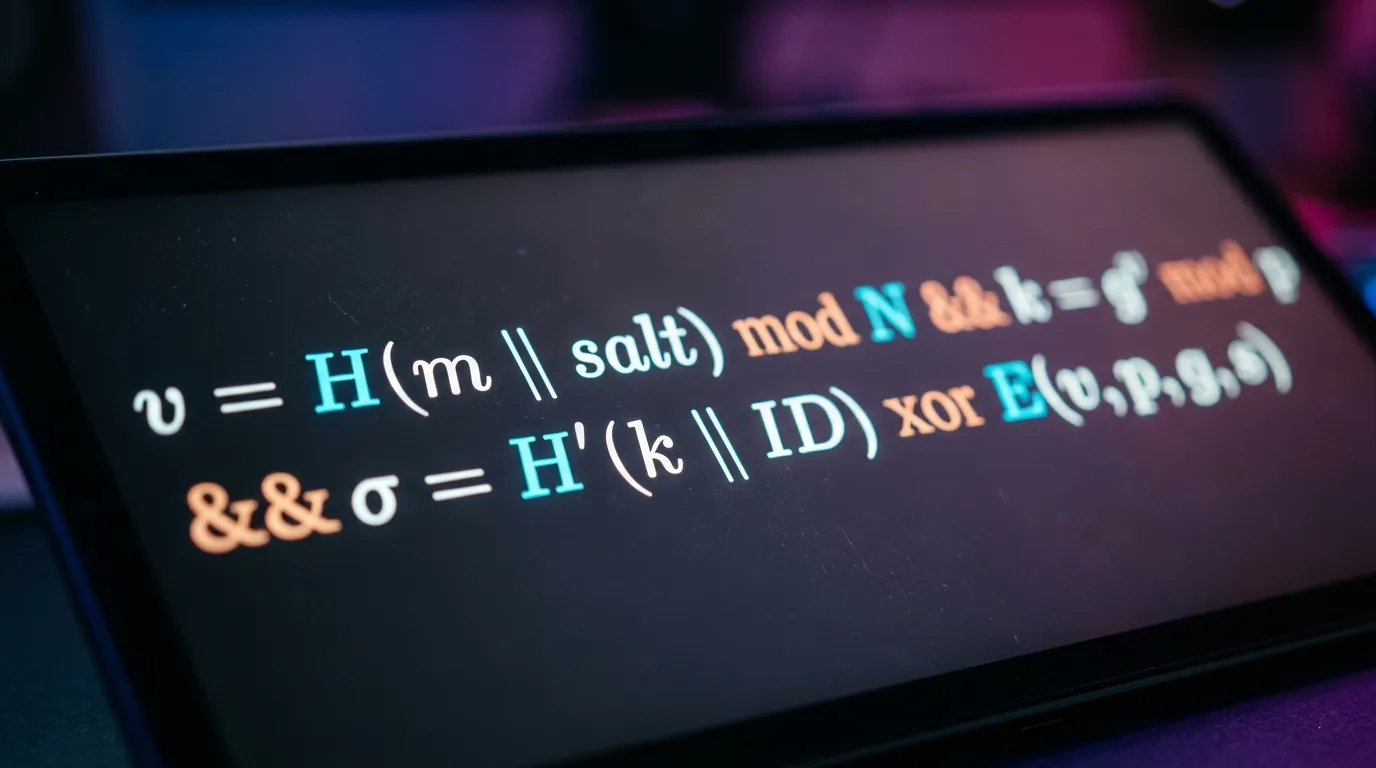

AI-genererad bild

Matematiken bakom födelsedagsproblemet kan verka som en akademisk övning i sannolikhet, men dess tillämpningar sträcker sig långt in i den digitala världens säkerhetssystem. Det handlar om hur sannolikheter relaterar till hash-kollisioner — en kritisk faktor inom kryptografi och datasäkerhet. Genom att förstå när och varför dessa kollisioner inträffar kan vi bättre skydda våra system mot potentiella säkerhetsbrott.

Vad som hände

Födelsedagsproblemet illustrerar att i en grupp av bara 23 personer finns det en 50% chans att två personer delar samma födelsedag. Detta koncept används för att förstå sannolikheten för hash-kollisioner, där två olika datauppsättningar genererar samma hash-värde. Detta är avgörande i kryptografiska sammanhang där säkerhet ofta beror på unika hash-värden. Den aktuella diskussionen på 0xkrt26:s blogg förklarar de matematiska beräkningarna bakom denna sannolikhet och dess betydelse för hash-funktioner.

Varför det spelar roll

Hash-funktioner är centrala i många kryptografiska system, inklusive de som används för att säkra digitala signaturer och autentisering. Om en hash-kollision uppstår kan det innebära att två olika meddelanden ser identiska ut för ett säkerhetssystem, vilket potentiellt öppnar dörren för angripare. Förståelsen av födelsedagsproblemet hjälper oss att inse hur sannolikt det är att sådana kollisioner inträffar och därmed hur vi kan designa mer robusta säkerhetssystem.

Teknisk analys

En hash-funktion är idealiskt sett en en-till-en-funktion från ett stort datautrymme till ett mindre hash-utrymme. Men i praktiken, på grund av det begränsade antalet möjliga hash-värden, är kollisioner oundvikliga. Detta är där födelsedagsparadoxen kommer in i bilden. Den visar att med ett tillräckligt stort antal inmatningar är det mycket troligt att minst två av dem kommer att leda till samma hash-värde. Perfekta hash-funktioner, där inga kollisioner förekommer, är teoretiskt möjliga men ofta opraktiska på grund av prestandakrav och komplexitet.

Nordisk kontext

I den nordiska regionen, där digital säkerhet är av yttersta vikt, blir förståelsen av hash-kollisioner särskilt relevant. Med länder som Sverige i framkanten av digital innovation och med starkt fokus på integritet och säkerhet, är det viktigt att de säkerhetssystem som implementeras är motståndskraftiga mot kollisioner. EU:s strikta regleringar kring dataskydd och säkerhet, som GDPR, förstärker ytterligare behovet av robusta hash-funktioner som kan stå emot sannolikheten för kollisioner.

Vad händer härnäst

Framöver kan vi förvänta oss mer forskning och utveckling inom området hash-funktioner för att skapa än mer effektiva och säkra kryptografiska lösningar. Det är också troligt att vi kommer att se en ökad användning av kvantresistenta algoritmer som kan erbjuda ett skydd mot framtida teknologiska hot. Att förstå och applicera födelsedagsproblemet kommer att fortsätta vara en nyckelkomponent i utvecklingen av dessa säkerhetsåtgärder.

Genom att gräva djupare i födelsedagsproblemet och dess tillämpningar inom hash-kollisioner kan vi inte bara fördjupa vår förståelse för sannolikhet och matematik, utan också stärka våra förmågor att skydda digitala system i en alltmer uppkopplad värld. Det är här naturvetenskap möter praktisk teknik, vilket gör det möjligt att förena teori med verklighetsnära säkerhetsutmaningar.

// Källor och vidare läsning

Artikeln baseras på följande publika källor. Vi rekommenderar att du följer länkarna för att läsa originalrapporteringen och primärkällor.

Linus Kärna

Linus Kärna

// Kommentarer (0)